Conforme alerta das principais agências de segurança globais e no Brasil, a nova variante de ransomware Bad Rabbit está causando um número crescente de infecções iniciada na Rússia em 24OUT e que já afeta várias empresas brasileiras.

De acordo com as informações mais recentes, o ataque não explora falhas dos sistemas operacionais e exploits.

O ransomware, aparentemente uma variante do NotPetya, infecta usuários que acessam sites comprometidos solicitando que seja realizado o download de uma atualização falsa do Adobe Flash Player. Caso a vítima realize o download do arquivo (.exe) e execute o mesmo, é realizado a cifragem dos dados.

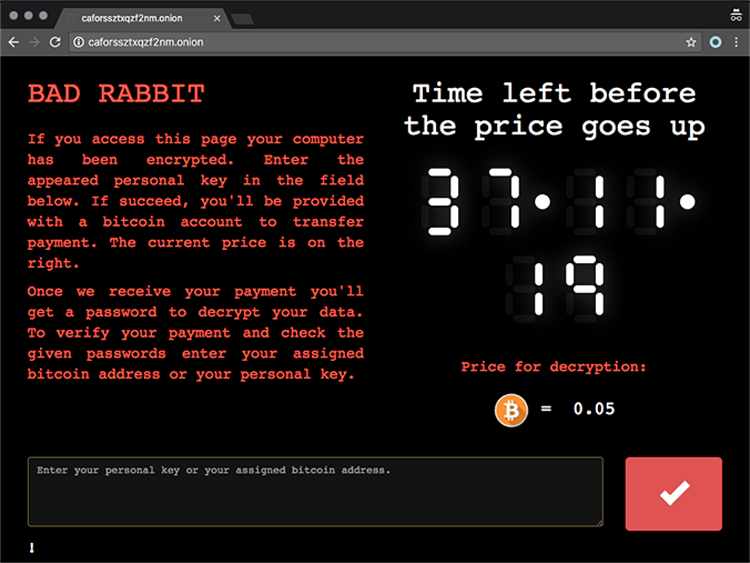

Nas ocorrências já registradas de ataque foram solicitadas pagamento de bitcoins para envio da chave que supostamente decifra os dados. Porém, de acordo com relatos conhecidos, o pagamento do resgate pela vítima não garante o envio da chave.

Outra má notícia é que ainda não foi fornecido pelos principais fabricantes de antivírus nenhuma solução para decifragem.

Sistemas operacionais impactados:

Windows XP

Windows Vista

Windows Server 2008

Windows 7

Windows 8.x

Windows Server 2012

Windows 10

Windows Server 2016

Recomendações de Proteção:

Implantar sistema de Backup, com armazenamento de dados offsite (em data center), isolados e imunes à ataques de ransomwares;

Manter as rotinas de backup dos dados atualizados, com envio de relatórios diários;

Contar com sistemas de Backup profissional, com funcionalidades de retenção e versionamento de arquivos. (*Sistemas populares de armazenamento de dados de uso pessoal não possuem retenção e limitam a proteção dos dados corporativos);

Contar com fornecedores especializados em Segurança e Backup de dados, com serviços de suporte técnico, monitoramento das rotinas de backup e suporte para a restauração segura dos dados;

Manter o sistema operacional atualizado com os patches de segurança;

Manter o sistema de proteção antimalwares atualizado e restringir o acesso à porta 445;

Utilizar contas administrativas nos sistemas somente quando necessários;

Desabilitar o WMIC (Windows Management Instrumentation Command-line) caso o mesmo não esteja sendo utilizado;

Isolar computadores Infectados;

Realizar atualização do Adobe Flash Player somente no site oficial.

Mais informações:

https://www.kaspersky.com/blog/bad-rabbit-ransomware/19887/

https://www.rnp.br/servicos/seguranca